Некоторые вопросы расследования компьютерных преступлений

Дата: 10.01.2004Источник: www.crime-research.ru

Автор: Владимир Голубев

Многие текстовые редакторы и программы управления базами данных создают временные файлы как побочный продукт нормальной работы программного обеспечения. Большинство пользователей компьютера не осознают важности создания этих файлов, потому что обычно они уничтожаются программой в конце сеанса работы. Однако данные, находящиеся внутри этих уничтоженных файлов, могут оказаться наиболее полезными. Особенно, если исходный файл был кодированный или документ подготовки текстов был напечатан, но никогда не сохранялся на диске, такие файлы могут быть восстановлены.

Рекомендация 3. Необходимо обязательно проверить Swar File.

Популярность Microsoft Windows принесла некоторые дополнительные средства, касающиеся исследования компьютерной информации. Swar File функционируют как дисковая память, огромная база данных и множество разных временных фрагментов информации. В этом Swar File может быть обнаружен даже весь текст документа.

Рекомендация 4. Необходимо сравнивать дубли текстовых документов.

Часто дубли текстовых файлов можно обнаружить на жестком либо гибком магнитных дисках. Это могут быть незначительные изменения между версиями одного документа, которые могут иметь доказательную ценность. Расхождения можно легко идентифицировать с помощью наиболее современных текстовых редакторов.

Хотелось бы выделить также общие рекомендации, которые необходимо учитывать при исследовании компьютера на месте происшествия.

Приступая к осмотру компьютера, следователь и специалист, непосредственно производящий все действия на ЭВМ, должны придерживаться следующего:

- перед выключением компьютера необходимо по возможности закрыть все используемые на компьютере программы. Следует помнить о том, что некорректный выход с некоторых программ может вызвать уничтожение информации или испортить саму программу;

- принять меры по установлению пароля доступа к защищенным программам;

- при активном вмешательстве сотрудников предприятия, стремящихся противодействовать следственной группе, необходимо отключить электропитание всех компьютеров на объекте, опечатать их и изъять вместе с магнитными носителями для исследования информации в лабораторных условиях;

- в случае необходимости консультаций персонала предприятия, получать их следует у разных лиц путем опрашивания или допроса. Подобный метод позволит получить максимально правдивую информацию и избежать умышленного вреда;

- при изъятии технических средств, целесообразно изымать не только системные блоки, но и дополнительные периферийные устройства (принтеры, стримеры, модемы, сканеры и т.п.);

- при наличии локальной вычислительной сети необходимо иметь нужное количество специалистов для дополнительного исследования информационной сети;

- изымать все компьютеры (системные блоки) и магнитные носители;

- тщательно осмотреть документацию, обращая внимание на рабочие записи операторов ЭВМ, ибо часто именно в этих записях неопытных пользователей можно обнаружить коды, пароли и другую полезную информацию;

- составить список всех внештатных и временных работников организации (предприятия) с целью выявления программистов и других специалистов в области информационных технологий, работающих в данном учреждении. Желательно установить их паспортные данные, адреса и места постоянной работы;

>

- записать данные всех лиц, находящихся в помещении на момент появления следственной группы, независимо от объяснения причин их пребывания в данном помещении;

- составить список всех сотрудников предприятия, имеющих доступ к компьютерной технике либо часто пребывающих в помещении, где находятся ЭВМ.

Если возможен непосредственный доступ к компьютеру и исключены все нежелательные ситуации, приступают к осмотру. Причем следователь и специалист должны четко объяснять все свои действия понятым.

При осмотре должны быть установлены:

- конфигурация компьютера с четким и подробным описанием всех устройств;

- номера моделей и серийные номера каждого из устройств;

- инвентарные номера, присваиваемые бухгалтерией при постановке оборудования на баланс предприятия;

- другая информация с фабричных ярлыков (на клавиатуре ярлык обычно находится на обратной стороне, а на мониторе и процессоре - сзади). Такая информация вносится в протокол осмотра вычислительной техники и может быть важной для следствия.

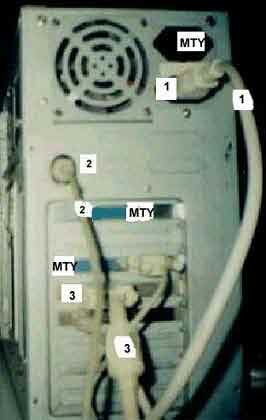

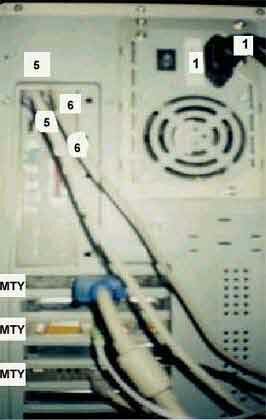

Рекомендация 5. Фотографирование и маркирование элементов компьютерной системы.

Фотографирование и маркирование элементов компьютерной системы – важный первый шаг при подготовке системы к транспортировке. Документирование состояния системы на данном этапе необходимо для правильной сборки и подключения всех элементов системы в условиях лаборатории. При фотографировании следует исполнить снимки системы крупным планом ее передней и задней частей. Фотографирование и маркирование элементов изымаемой компьютерной системы дает возможность в точности воссоздать состояние компьютерной техники в лабораторных условиях исследования. Некоторое оборудование типа внешних модемов может иметь множество мелких переключателей, фиксирующих его состояние, которые при транспортировке могут быть изменены, что создаст дополнительные проблемы для эксперта.

В заключение необходимо подчеркнуть, что при проведении любых следственных действий, связанных с расследованием преступлений в сфере использования компьютерных технологий (особенно выемка информации и компьютерного оборудования) целесообразно с самого начала привлечение специалиста в области информационных технологий. До начала следственных действий следует также иметь определенную информацию, касающуюся: марки, модели, компьютера, операционной системы, периферийных устройств, средств связи и любые другие ведомости о системе, которая является объектом расследования. Целенаправленная деятельность следователя, оперативных работников, особенно на первичном этапе расследования, обеспечивает успех дальнейшего расследования компьютерных преступлений.

| Добавить комментарий |

| Всего 0 комментариев |