Некоторые вопросы расследования компьютерных преступлений

Дата: 10.01.2004Источник: www.crime-research.ru

Автор: Владимир Голубев

Результаты анализа практической деятельности правоохранительных органов по расследованию компьютерных преступлений свидетельствуют о том, что исследование компьютерной техники целесообразно проводить в условиях криминалистической лаборатории, где эту работу выполняют специалисты с необходимой профессиональной подготовкой.

Доказательства, связанные с компьютерными преступлениями и изъятые с места происшествия, могут быть легко изменены, как в результате ошибок при их изъятии, так и в процессе самого исследования. Представление подобных доказательств в судебном процессе требует специальных знаний и соответствующей подготовки. Здесь нельзя недооценивать роль экспертизы, которая может дать квалифицированный ответ на поставленные вопросы.

Однако экспертиза требует какого-то времени не только на ее проведение, но и на поиск соответствующих специалистов, а при изъятии компьютерной техники существенным фактором, позволяющим сохранить необходимую доказательную информацию, является неожиданность и оперативность. Именно поэтому изъятие компьютеров и информации приходится проводить теми силами, которые в настоящее время проводят следственные действия. В данном случае именно следователь не застрахован от ошибок, обусловленных недостаточностью знаний, что потом достаточно умело, используется защитой в суде.

Поставленная проблема имеет два аспекта: общие ошибки, которые допускаются работниками правоохранительных органов при расследовании компьютерных преступлений, и технические аспекты, связанные с защитой информации, которая устанавливается на компьютерах их непосредственными пользователями.

Как известно, обнаружение, осмотр и изъятие компьютеров и компьютерной информации в процессе следственных действий могут совершаться не только при следственном осмотре (ст. 190 КПК), но и при проведении других следственных действий: обыски (ст. 178 КПК); выемки (ст. 179 КПК); воспроизведения обстоятельств и обстановки происшествия (ст.194 КПК).

Следует выделить некоторые правила работы с компьютерами, изъятыми при расследовании преступлений в сфере компьютерной информации, а также предложить общие рекомендации, которые могут быть полезными при обработке компьютерных доказательств.

Рассмотрим некоторые типичные ошибки, наиболее часто совершаемые при проведении следственных действий в отношении компьютерной информации либо самих компьютеров.

Ошибка 1. Ошибочная работа с компьютером.

Первое и основное правило, которое должно неуклонно выполняться, состоит в следующем: никогда и ни при каких условиях не работать на изъятом компьютере. Это правило допускает, что изъятый компьютер – прежде всего объект исследования специалиста. Поэтому до передачи экспертам его желательно даже не включать, поскольку категорически запрещено исполнять любые операции на изъятом компьютере, не обеспечив необходимых мер защиты (например, защиты от модификации или создания резервной копии). Если на компьютере установлена система защиты (например – пароль), то его включение может вызвать уничтожение информации, которая находится на жестком диске. Не допускается загрузка такого компьютера с использованием его собственной операционной системы.

Подобная мера объясняется достаточно просто: преступнику не составляет особого труда установить на своем компьютере программу для уничтожения информации на жестком или гибком магнитном дисках, записав такие «ловушки» через модификацию операционной системы. Например, простая команда DIR, которая используется для отображения каталога диска, может быть легко изменена, чтобы отформатировать жесткий диск.

После того, как данные и сама разрушительная программа уничтожены, никто не сможет сказать наверняка, был ли «подозреваемый» компьютер оборудован такими программами специально, или это результат небрежности при исследовании компьютерных доказательств?

Ошибка 2. Допуск к компьютеру владельца (пользователя) компьютера.

Серьезной ошибкой является допуск к исследуемому компьютеру владельца для оказания помощи в его эксплуатации. Известны многие случаи из практики, когда подозреваемые на допросах, связанных с компьютерными доказательствами, допускались к работе на изъятом компьютере. Позже они рассказывали своим знакомым, как шифровали файлы «прямо под носом у полицейских», а те об этом даже не догадывались. Учитывая такие последствия, компьютерные специалисты стали делать резервные копии компьютерной информации прежде, чем допускать к работе над ней.

>

Еще одна проблема связанна с возможностью опровержения в суде идентичности предъявленного на процессе программного обеспечения тому, которое находилось на данном компьютере на момент изъятия. Чтобы избежать подобных ситуаций, компьютер, следует опечатать в присутствии понятых, не включая. Если работник правоохранительных органов принимает решение об осмотре компьютера на месте, первое, что необходимо сделать, это снять копию с жесткого магнитного диска и любой дискеты, которая будет изыматься как вещественное доказательство. Это означает, что до проведения каких-либо операций с компьютером, необходимо зафиксировать его состояние на момент проведения следственных действий.

Ошибка 3. Отсутствие проверки компьютера на наличие вирусов и программных закладок.

С целью проверки компьютера на наличие вирусов и программных закладок, необходимо загрузить компьютер не с его операционной системы, а со своей загодя подготовленной дискеты, либо со стендового жесткого диска. Проверке подвергаются все носители информации – дискеты, жесткий диск и другие носители. Эту работу следует проделать привлеченному к участию в следственных действиях специалисту с помощью специального программного обеспечения.

Нельзя допустить, чтобы у суда появилась возможность обвинения следствия в умышленном заражении компьютера вирусами, в некомпетентности при проведении следственных действий, либо просто в небрежности, поскольку доказать, что вирус находился в компьютере до момента исследования, вряд ли возможно, а подобное обвинение поставит под сомнение всю работу эксперта и достоверность его выводов.

Такие наиболее типичные ошибки, которые часто встречаются при исследовании компьютера в делах, связанных с расследованием компьютерных преступлений. Однако рассмотренный перечень не охватывает всех ошибок, возникающих в процессе изъятия и исследования компьютерной информации. Этому можно легко дать объяснение: отсутствие достаточного опыта в подобных делах в нашей стране. В то же время в странах Западной Европы и США уже накоплен богатый опыт расследования сложных компьютерных преступлений. Необходимо более тщательно его изучить, что позволит избежать многих из них.

Во избежание ошибок при проведении следственных действий на начальном этапе расследования, которые могут привести к потере или искажению компьютерной информации, следует придерживаться некоторых предохранительных мер.

Рекомендация 1. В первую очередь следует сделать резервную копию информации.

В процессе обыска и выемки, связанных с изъятием компьютера, магнитных носителей и информации, возникает ряд общих проблем, связанных со спецификой изымаемых технических средств. В первую очередь необходимо предусмотреть меры безопасности, которые совершаются преступниками с целью уничтожения компьютерной информации. Они, например, могут использовать специальное оборудование, в критических случаях образующее сильное магнитное поле, которое стирает магнитные записи.

На протяжении обыска все электронные доказательства, находящиеся в компьютере либо в компьютерной системе должны быть собраны таким образом, дабы они потом могли быть признанными судом. Мировая практика показывает, что в большинстве случае под давлением представителей защиты в суде электронные доказательства не принимаются во внимание. Чтобы гарантировать их признание в качестве доказательств, необходимо строго придерживаться уголовно-процессуального законодательства, а также стандартизированных приемов и методик их изъятия.

Обычно компьютерные доказательства сохраняются путем создания точной копии с оригинала (первичного доказательства), прежде чем делается какой-либо их анализ. Но делать копии компьютерных файлов, используя только стандартные программы резервного копирования, недостаточно. Вещественные доказательства могут существовать в виде уничтоженных либо спрятанных файлов, а данные, связанные с этими файлами, можно сохранить только с помощью специального программного обеспечения. В самом простом виде это могут быть программы типа – SafeBack, а для гибких дискет бывает достаточно программы DOS Discopy.

Магнитные носители, на которые предусматривается копировать информацию, должны быть заранее подготовленные (необходимо убедиться, что на них отсутствует какая-нибудь информация). Носители следует сохранять в специальных упаковках либо заворачивать в чистую бумагу. Необходимо помнить, что информация может быть повреждена влажностью, температурным влиянием или электростатическими (магнитными) полями.

Рекомендация 2. Найти и сделать копии временных файлов.

Многие текстовые редакторы и программы управления базами данных создают временные файлы как побочный продукт нормальной работы программного обеспечения. Большинство пользователей компьютера не осознают важности создания этих файлов, потому что обычно они уничтожаются программой в конце сеанса работы. Однако данные, находящиеся внутри этих уничтоженных файлов, могут оказаться наиболее полезными. Особенно, если исходный файл был кодированный или документ подготовки текстов был напечатан, но никогда не сохранялся на диске, такие файлы могут быть восстановлены.

Рекомендация 3. Необходимо обязательно проверить Swar File.

Популярность Microsoft Windows принесла некоторые дополнительные средства, касающиеся исследования компьютерной информации. Swar File функционируют как дисковая память, огромная база данных и множество разных временных фрагментов информации. В этом Swar File может быть обнаружен даже весь текст документа.

Рекомендация 4. Необходимо сравнивать дубли текстовых документов.

Часто дубли текстовых файлов можно обнаружить на жестком либо гибком магнитных дисках. Это могут быть незначительные изменения между версиями одного документа, которые могут иметь доказательную ценность. Расхождения можно легко идентифицировать с помощью наиболее современных текстовых редакторов.

Хотелось бы выделить также общие рекомендации, которые необходимо учитывать при исследовании компьютера на месте происшествия.

Приступая к осмотру компьютера, следователь и специалист, непосредственно производящий все действия на ЭВМ, должны придерживаться следующего:

- перед выключением компьютера необходимо по возможности закрыть все используемые на компьютере программы. Следует помнить о том, что некорректный выход с некоторых программ может вызвать уничтожение информации или испортить саму программу;

- принять меры по установлению пароля доступа к защищенным программам;

- при активном вмешательстве сотрудников предприятия, стремящихся противодействовать следственной группе, необходимо отключить электропитание всех компьютеров на объекте, опечатать их и изъять вместе с магнитными носителями для исследования информации в лабораторных условиях;

- в случае необходимости консультаций персонала предприятия, получать их следует у разных лиц путем опрашивания или допроса. Подобный метод позволит получить максимально правдивую информацию и избежать умышленного вреда;

- при изъятии технических средств, целесообразно изымать не только системные блоки, но и дополнительные периферийные устройства (принтеры, стримеры, модемы, сканеры и т.п.);

- при наличии локальной вычислительной сети необходимо иметь нужное количество специалистов для дополнительного исследования информационной сети;

- изымать все компьютеры (системные блоки) и магнитные носители;

- тщательно осмотреть документацию, обращая внимание на рабочие записи операторов ЭВМ, ибо часто именно в этих записях неопытных пользователей можно обнаружить коды, пароли и другую полезную информацию;

- составить список всех внештатных и временных работников организации (предприятия) с целью выявления программистов и других специалистов в области информационных технологий, работающих в данном учреждении. Желательно установить их паспортные данные, адреса и места постоянной работы;

>

- записать данные всех лиц, находящихся в помещении на момент появления следственной группы, независимо от объяснения причин их пребывания в данном помещении;

- составить список всех сотрудников предприятия, имеющих доступ к компьютерной технике либо часто пребывающих в помещении, где находятся ЭВМ.

Если возможен непосредственный доступ к компьютеру и исключены все нежелательные ситуации, приступают к осмотру. Причем следователь и специалист должны четко объяснять все свои действия понятым.

При осмотре должны быть установлены:

- конфигурация компьютера с четким и подробным описанием всех устройств;

- номера моделей и серийные номера каждого из устройств;

- инвентарные номера, присваиваемые бухгалтерией при постановке оборудования на баланс предприятия;

- другая информация с фабричных ярлыков (на клавиатуре ярлык обычно находится на обратной стороне, а на мониторе и процессоре - сзади). Такая информация вносится в протокол осмотра вычислительной техники и может быть важной для следствия.

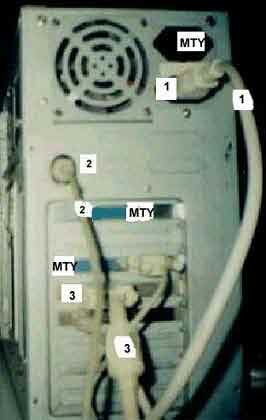

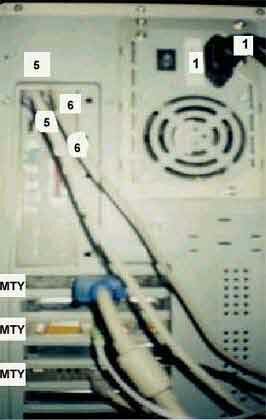

Рекомендация 5. Фотографирование и маркирование элементов компьютерной системы.

Фотографирование и маркирование элементов компьютерной системы – важный первый шаг при подготовке системы к транспортировке. Документирование состояния системы на данном этапе необходимо для правильной сборки и подключения всех элементов системы в условиях лаборатории. При фотографировании следует исполнить снимки системы крупным планом ее передней и задней частей. Фотографирование и маркирование элементов изымаемой компьютерной системы дает возможность в точности воссоздать состояние компьютерной техники в лабораторных условиях исследования. Некоторое оборудование типа внешних модемов может иметь множество мелких переключателей, фиксирующих его состояние, которые при транспортировке могут быть изменены, что создаст дополнительные проблемы для эксперта.

В заключение необходимо подчеркнуть, что при проведении любых следственных действий, связанных с расследованием преступлений в сфере использования компьютерных технологий (особенно выемка информации и компьютерного оборудования) целесообразно с самого начала привлечение специалиста в области информационных технологий. До начала следственных действий следует также иметь определенную информацию, касающуюся: марки, модели, компьютера, операционной системы, периферийных устройств, средств связи и любые другие ведомости о системе, которая является объектом расследования. Целенаправленная деятельность следователя, оперативных работников, особенно на первичном этапе расследования, обеспечивает успех дальнейшего расследования компьютерных преступлений.

| Добавить комментарий |

| Всего 0 комментариев |